Írta: Kocsis Tamás

2020. január 22. 14:16:34 CET

2019 végén, a karácsonyi szünet előtt tartotta a Black Cell ipari vezérlők biztonságával foglalkozó divíziójának (OTS) utolsó PLC workshopját.

A workshop alatt a Télapó Factory egyik Siemens S7-1200 (v3) eszközével összeállítottak egy „nagyon komplex szállítószalag-vezérlést”, amely felgyorsította az ajándékcsomagok előkészítését és szállítását egészen a Télapó szánjáig.

De mi történik akkor, amikor a menedzsment szembesül azzal, hogy a karácsonyi Grincs meghackelte a PLC-t, leállítva ezzel a transzport működését?

Kocsis Tamás (Black Cell) összefoglalója

Ezt a munkát korábban a manók végezték, de a HR osztály még októberben jelezte, hogy egyre nehezebb a karácsonyi időszakra dolgos manót találni – valamiért csak december 28-tól jelentkeznek munkára a manók.

A másik oka, hogy a Télapó Factory az ipari automatizálás mellett döntött, hogy Rudolf, a Rénszarvas Szakszervezet főtitkára jelezte a menedzsment felé, a Szakszervezet a szán feltöltési ideje alatt is elvárja a rénszarvasok javadalmazását, és állatos sztrájkot helyezett kilátásba, amennyiben Üstökös, Íjas, Csillag, Táncos, Pompás, Villám, Táltos és Ágas nem kap negyedóránként és szarvasfejenként egy extra almát.

A menedzsment tehát úgy látta, a szállítás és szánfeltöltés ideje jelentősen csökkenthető (ezáltal kevesebb almát kell a rénszarvasok állás idejére kiosztani), ha nem a kevés számú manó veszi kézbe a dolgokat, hanem egy csodálatos, automata transzport szalagon kerülnek az ajándékok a szánba.

A rendszer el is készült, a menedzsment boldog volt – egészen addig a pillanatig, amíg a karácsonyi Grincs (egyes Threat Intelligence-források szerint maga Rudolf bérelte fel) meg nem hackelte a PLC-t és le nem állította a transzport működését.

A vizsgálat még tart, így nem lehet tudni, hogyan fért hozzá a Grincs a Télapo Factory hálózatához, például rosszindulatú, belső felhasználó segítségével, célzott phishing támadással vagy valamilyen határvédelmi sérülékenységen keresztül, de a Grincs sikeresen kihasználta az S7-1200 v3 egy ismert sérülékenységét (amely minden korábbi, v4 előtti eszközben megtalálható) és távolról STOP-ba küldte a PLC-t, amitől természetesen a futószalag is megállt.

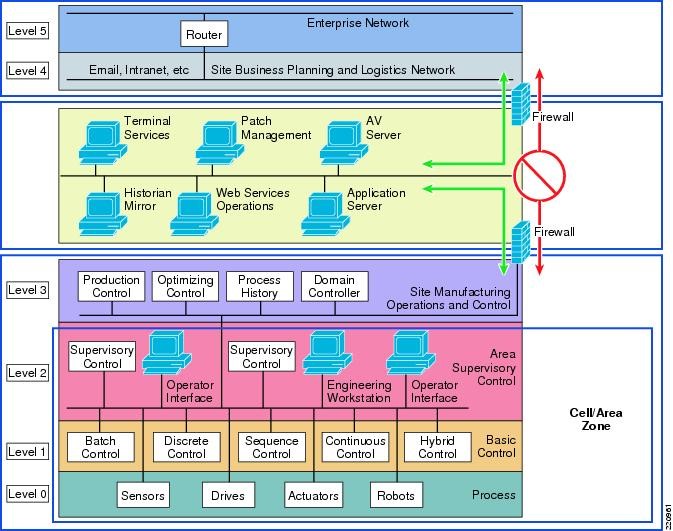

Az ipari vezérlők hálózati architektúrájára nem véletlenül találták ki a 90-es években a Purdue-modellt.

Bár sokan kongatják a vészharangot a modell felett, mivel az IoT megjelenése és az OT-s környezetek felhősödése miatt túlhaladottnak tartják, azonban az biztos, hogy az OT eszközök különféle szempontok alapján történő szeparációja a hálózati hozzáférés-védelem alapja, így szükséges, hogy ezeket az eszközöket elválaszuk nem csak az Internettől, de a különféle irodai hálózatoktól, és erősen kontroláljuk, hogy ki, honnan, milyen módon férhet hozzá ezekhez az eszközökhöz.

A Télapó Factory esetében, ha a PLC eszköz nem az irodai MikulásNET irodai hálózatban működik, hanem egy szeparált zónában, amelyet csak az Engineering munkaállomásról lehet elérni (amelynek nincs Internet kapcsolata), feltehetőleg a Grincs sem járt volna sikerrel (vagy annyira megnehezítette volna a dolgát, hogy inkább átnyergel a Húsvét bomlasztására).

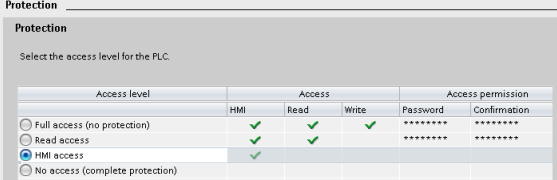

Ha a hálózati hozzáférés-védelem mellett az eszköz hozzáférés-védelme is be lett volna állítva, az exploit nem tudott volna lefutni, révén jelszóhoz rendelt jogosultság védte volna az eszközt a módosítástól (például már csak olvasáshoz is jelszóra, olvasás/írásra egy másik jelszóra lett volna szükség).

A Télapó Factory menedzsmentje most gondolkodott el azon, hogy valamit lépnie kellene ICS/OT és általános IT biztonsági ügyben (nyilván a v3 eszközök cseréje nem jöhet szóba) és kellene valaki, aki ezzel a területtel is foglalkozik.

A Black Cell hosszas megfontolás után Fekete Pétert ajánlotta ICS/OT biztonsági specialistának, végül is - majdnem családtag.

Tekints be a Télapó Factoryban történtek kulisszái mögé a gif-re kattintva:

A cikket köszönjük Kocsis Tamásnak, a Black Cell kiberbiztonsági szakértőjének!